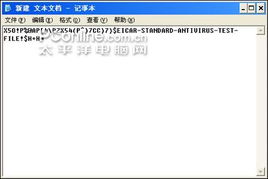

eScan杀毒软件更新服务器遭入侵,网络安全软件反成恶意软件传播渠道

网络安全领域发生了一起极具讽刺意味和警示性的事件。知名反病毒软件提供商eScan的更新服务器遭到黑客入侵,其合法的软件更新机制被恶意利用,成为传播多阶段、高复杂度恶意软件的渠道。这一事件不仅暴露了网络安全软件供应商自身可能存在的薄弱环节,也为整个行业敲响了警钟。

事件概述:信任机制的崩塌

据报道,攻击者通过某种方式成功入侵了eScan用于向全球客户推送病毒定义库和软件更新的服务器。他们没有直接破坏服务器,而是采取了更为隐蔽和危险的手段——将恶意代码植入到合法的软件更新包中。当全球范围内使用eScan安全产品的用户执行常规更新时,他们的计算机在不知不觉中下载并执行了被篡改的更新程序,从而感染了恶意软件。

这种攻击方式被称为“供应链攻击”,它利用了用户对软件供应商(尤其是安全软件供应商)的绝对信任。更新过程本应是安全防护中最值得信赖的环节,如今却变成了安全防线上的致命缺口。

恶意软件的技术分析:多阶段渗透

此次通过eScan更新渠道传播的恶意软件设计精巧,采用了多阶段攻击策略,以规避检测并实现持久化控制:

- 第一阶段:下载器(Dropper):被篡改的eScan更新包本身包含一个轻量级的下载器。该下载器在用户电脑上运行后,其首要任务是连接到攻击者控制的命令与控制(C&C)服务器。

- 第二阶段:核心载荷(Payload)获取:根据C&C服务器的指令,下载器会从指定的地址下载更复杂、功能更强大的核心恶意软件模块。这些模块可能被分割、加密或伪装,以绕过网络层面的安全检查。

- 第三阶段:功能执行与持久化:核心模块被加载后,会根据攻击者的意图执行多种恶意活动,可能包括窃取敏感信息(如银行凭证、个人信息)、安装勒索软件、将受感染计算机纳入僵尸网络(Botnet)用于发起分布式拒绝服务(DDoS)攻击,或作为跳板进行横向移动,感染企业内网的其他设备。恶意软件会通过注册表修改、创建系统服务等多种方式实现开机自启动,确保长期驻留。

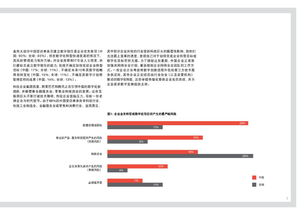

事件的深远影响与行业反思

- 信任危机:此事件最直接的冲击是动摇了用户对网络安全软件的基础信任。如果连“守门人”自家的“后门”都无法保证安全,用户的安全感将大打折扣。这可能导致用户对自动更新功能产生恐惧,而关闭更新又会将设备暴露在已知漏洞的风险之下,陷入两难境地。

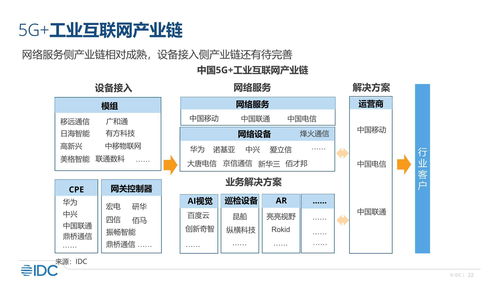

- 供应链安全成为焦点:它再次凸显了软件供应链安全的极端重要性。攻击者越来越倾向于攻击软件开发、分发和更新链条中的薄弱环节,而非直接攻击最终用户。安全厂商自身的基础设施安全、代码签名机制的严密性、更新服务器的防护等级,都必须提升到最高级别。

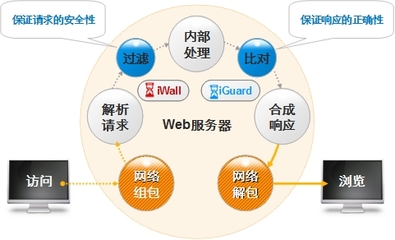

- 防御理念的进化:传统的“边界防御”和“特征码查杀”思路在此类攻击面前显得力不从心。行业需要向“零信任”架构、行为分析、终端检测与响应(EDR)以及威胁狩猎等更主动、更智能的防御模式加速演进。安全软件自身也需要具备更强的自我防护和完整性校验能力。

- 应急响应与透明度:事件发生后,eScan公司的应急响应速度、与用户的沟通透明度、以及补救措施的完善程度,将成为评估其专业性和责任感的关键。及时通知用户、提供详尽的检测清除工具、并公开事件的技术细节以警示同行,是负责任厂商应有的做法。

给企业与用户的建议

- 对企业与机构:实施深度防御策略,不要依赖单一安全产品。考虑部署具备应用程序白名单、执行控制功能的解决方案,阻止未经授权的程序运行。严格审查软件供应链,对关键供应商进行安全评估。加强网络流量监控,及时发现异常的外联请求。

- 对普通用户:继续保持软件(包括安全软件)更新,但可以关注官方公告,在发生类似重大安全事件后暂缓更新一至两天,待厂商确认安全后再进行。使用复杂密码并启用多因素认证。定期备份重要数据。保持警惕,即使安全软件弹出提示,也需对不寻常的更新行为稍加留意。

###

eScan更新服务器被入侵事件是一面镜子,照出了在高度复杂和对抗性的网络威胁环境中,没有绝对的安全。它警示所有网络安全厂商,保护他人的前提是筑牢自身的城墙。对于整个数字社会而言,这是一次深刻的教训,推动着安全技术、管理和信任体系向着更坚韧、更透明的方向不断进化。安全之路,道阻且长,唯有始终保持敬畏,方能行稳致远。