从代码到盾牌 软件工程师转型网络安全软件开发的进阶指南

对于经验丰富的软件工程师而言,向网络安全软件开发领域转型是一个前景广阔且极具挑战性的职业发展路径。这不仅是技术栈的扩充,更是思维模式从“构建功能”向“构建防御”的深刻转变。以下是一份结构化的学习路线与实践指南,旨在帮助软件工程师系统性地掌握网络安全软件开发的核心知识与技能。

第一步:夯实网络安全核心基础

软件工程师的优势在于扎实的编程功底和系统理解能力,因此首要任务是填补安全领域的知识空白。

- 网络基础深化:超越应用层开发,深入理解TCP/IP协议栈、HTTP/HTTPS、DNS、TLS/SSL等协议的工作原理及其固有安全风险(如中间人攻击、协议降级)。

- 安全原理与威胁模型:系统学习常见攻击向量,如注入攻击(SQL、OS命令)、跨站脚本(XSS)、跨站请求伪造(CSRF)、缓冲区溢出、认证与会话管理缺陷等。理解OWASP Top 10是入门必修课。

- 密码学应用实践:学习对称/非对称加密、哈希函数、数字签名、密钥交换等密码学原语,重点在于如何在代码中正确、安全地使用它们(例如,避免使用已废弃的算法,妥善管理密钥),而不仅是理论。

第二步:将安全思维融入开发全流程(DevSecOps)

这是转型的关键,需要将安全从“事后补救”变为“事前设计”和“事中检测”。

- 安全开发生命周期(SDLC):学习如何将威胁建模、安全需求分析、安全设计原则(如最小权限、纵深防御)集成到需求、设计、编码、测试、部署的每一个阶段。

- 自动化安全工具链:

- 静态应用安全测试(SAST):在代码层面发现漏洞,学会使用和集成类似SonarQube、Fortify、Checkmarx等工具。

- 动态应用安全测试(DAST):在运行态测试应用,使用ZAP、Burp Suite等工具进行自动化扫描。

- 软件成分分析(SCA):管理第三方库依赖中的已知漏洞,熟练使用Dependabot、Snyk、Black Duck等工具。

- 基础设施即代码(IaC)安全扫描:如果涉及云和容器,需学习对Terraform、Dockerfile、Kubernetes清单文件进行安全扫描。

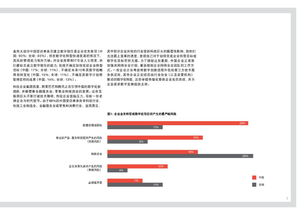

第三步:专精网络安全软件开发领域

在通用安全知识基础上,选择一个或多个方向进行深耕:

- 安全工具与扫描器开发:开发自定义的漏洞扫描器、协议分析工具或渗透测试辅助工具。这要求对网络协议、数据包处理(如使用Scapy、libpcap)有深入理解。

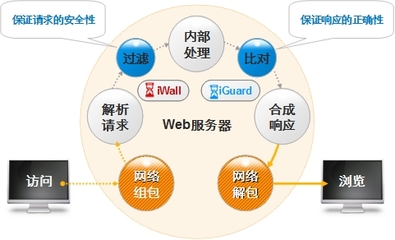

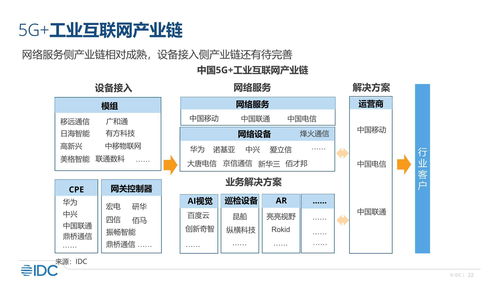

- 安全产品后端开发:参与开发下一代防火墙(NGFW)、入侵检测/防御系统(IDS/IPS)、安全信息和事件管理(SIEM)、端点检测与响应(EDR)等产品的核心引擎。需要掌握高性能网络编程、流处理、规则引擎、模式匹配等技能。

- 应用安全(AppSec)与运行时保护:开发RASP(运行时应用自保护)、代码混淆工具、反作弊系统等。这需要对程序运行时环境(如JVM、.NET CLR、操作系统进程)有深刻理解。

- 密码学工程与数据安全:设计和实现安全的密钥管理系统、数据加密服务、区块链底层等。此方向对算法的正确实现和侧信道攻击防御要求极高。

第四步:实践、构建与社区参与

“动手做”是唯一捷径。

- 实验室环境搭建:使用VirtualBox、VMware或云服务器搭建包含漏洞靶机(如DVWA、OWASP Juice Shop)和攻击机(Kali Linux)的练习环境。

- 参与开源安全项目:贡献代码或文档给知名开源安全项目(如Metasploit、Snort、Wazuh、OSSEC),这是学习最佳实践和融入社区的绝佳方式。

- 个人项目与“武器化”:将想法转化为工具。例如,开发一个简单的日志分析脚本、一个用于检测弱密码的爬虫,或一个基于行为的简单恶意软件检测原型。

- 持续学习与认证:关注安全研究动态(如安全博客、CVE公告),并考虑获取专业认证以结构化知识体系,如针对开发者的GIAC Secure Software Programmer (GSSP) 或更通用的CompTIA Security+,进阶可选OSCP(偏重渗透测试)或CISSP(偏重安全管理)。

给软件工程师的核心建议

- 利用既有优势:你强大的抽象思维、设计模式和架构能力,能帮助你设计出更健壮、可扩展的安全系统架构。

- 拥抱“逆向思维”:从“如何让系统工作”转变为“如何让系统失效”和“如何防止它失效”。

- 代码即责任:你写的每一行代码都可能成为一个攻击面。培养对代码的“安全洁癖”,养成编写安全代码的习惯(如输入验证、输出编码、安全错误处理)。

- 沟通与协作:安全开发者常常是开发团队和安全团队之间的桥梁,需要清晰解释风险、漏洞原理和修复方案。

转型网络安全软件开发并非一蹴而就,它是一个将工程严谨性与安全攻防艺术相结合的过程。通过系统性学习、实践深耕和思维转换,软件工程师能够成功构筑起数字世界的关键防线,成为一名卓越的安全守护者。